Die Sicherheit von Web- und mobilen Anwendungen und der Schutz vor Cyberangriffen beziehen sich häufig auf alle Lösungen, die darauf abzielen, die größtmögliche Sicherheit vor bösartigen Angriffen zu gewährleisten.

Es geht nicht nur um defensive, sondern auch um präventive Maßnahmen, um die ständige Bereitschaft, einen Angriff abzuwehren und seinen Schaden abzuwenden.

Im allgemeinsten Sinne sollte die Anwendungssicherheit mit einer regelmäßigen Überprüfung der Struktur und Funktionsweise der Anwendung verbunden sein, bei der nach Schwachstellen, Fehlern und Unzulänglichkeiten gesucht wird, die das Risiko eines Angriffs erhöhen und die Anwendung dem unbefugten Zugriff auf vertrauliche Kunden- und Unternehmensdaten aussetzen können.

Sollte das Nachdenken über Cyberangriffe, Hacker, Anwendungssicherheit, Sicherheitsschwachstellen, Datensicherheit, Schäden, Risiken und Folgen jedoch nur mit bereits in Betrieb befindlichen Anwendungen in Verbindung gebracht werden?

Sollte das Nachdenken über die Sicherheit von Web- und Mobilanwendungen nicht schon bei der Auswahl eines Technologie-Stacks beginnen?

Welche Technologien sind anfällig für Cyberangriffe, und welche gelten als relativ sicher oder sind einfach sicherer als andere?

Wenn Sie sich für die Sicherheit Ihrer Anwendungen interessieren und mehr über die besten Programmiersprachen erfahren möchten, dann sollten Sie den folgenden Artikel lesen, in dem wir die Sicherheit von Programmiersprachen diskutieren.

Wir laden Sie ein, weiterzulesen!

Nachdenken über die Sicherheit mobiler Anwendungen — sicherer Technologie-Stack

Die Wahl der Technologie, die Sie in einem bestimmten Projekt einsetzen werden, ist nicht einfach und erfordert manchmal ein Durchdenken der Prioritäten (geschäfts- und nutzerorientiert) und das Eingehen schwieriger Kompromisse.

Ein bestimmter Satz von Technologien, Werkzeugen und Lösungen ist immer mehr oder weniger von einer Reihe von Faktoren abhängig, die mit den folgenden Punkten zusammenhängen:

- Angemessenheit, Effizienz, Nutzen und Langfristigkeit einer bestimmten Technologie

- Objektive Wirksamkeit der Sicherheitsmaßnahmen

- Wirtschaftliche Rentabilität einer bestimmten Technologie und ihrer Schutzmechanismen

- Anpassung des Budgets an die Technologie und das Projekt

- Den zeitlichen Rahmen des Projekts und den Zeitaufwand für die betreffende Technologie

- Organisatorische und ressourcenbezogene Aspekte (z. B. Verfügbarkeit von Fachleuten, die mit einer bestimmten Technologie arbeiten)

- Niveau der erwarteten und gewährleisteten Anwendungssicherheit

Jedes Projekt ist eine Entscheidung. Die Sicherheit von Web- und mobilen Anwendungen erfordert schwierige und nicht ganz so offensichtliche Entscheidungen.

Die Auswahlkriterien lassen sich in rein objektive (die auf rationalen und unvoreingenommenen Prämissen beruhen) und subjektive (die auf persönlichen Vorlieben, Erfahrungen und Kompetenzen des Entwicklungsteams beruhen) unterteilen.

Der jeweilige Technologie-Stack ist das Ergebnis dessen, worauf Sie besonderen Wert legen.

Leider wird die Sicherheit einer Webanwendung oder eines anderen digitalen Produkts nicht immer als wichtiger und strategischer Faktor betrachtet.

Oft steht die Sicherheit im Schatten der folgenden Punkte:

- Fähigkeiten des Entwicklungsteams, das die Anwendung erstellt

- Aktuelle Technologietrends (z. B. hinsichtlich der zunehmenden Beliebtheit oder des Auftauchens neuer Technologien, mit denen Anwendungen erstellt werden)

- Das Verhältnis zwischen der Qualität des Codes und den Kosten für seine Erstellung

- Verfügbarkeit von Spezialisten auf einem bestimmten Markt

- Annehmbares Sicherheitsniveau, das bei einem bestimmten Projekt erreicht werden soll

Die Kombination dieser Bedingungen beeinflusst, welcher Grad an Sicherheit (sowohl für die Eigentümer des Unternehmens als auch für die Benutzer der Anwendung) in einer bestimmten Software implementiert wird.

Fragen der Anwendungssicherheit werden als Aufgaben mit geringerer Priorität und geringerer geschäftlicher Bedeutung zeitlich nach hinten verschoben. Themen, die daher in Zukunft machbar sind.

In vielen Fällen ist die Situation, dass die Anwendung standardmäßig minimal sicher ist, anstatt maximal sicher zu sein, akzeptabel.

Dieser Ansatz wird durch die Annahme gestützt, dass die meisten gängigen Programmiersprachen ein ähnliches Maß an Sicherheit bieten und ähnlich "zuverlässig und perfekt" sind.

Der Vergleich verschiedener Sprachen in Bezug auf ihre Sicherheit wirft viele Kontroversen (hinsichtlich der Kriterien und der Methodik) und viele Emotionen auf, die oft auf persönlichen Erfahrungen und Vorlieben beruhen.

Natürlich sollte eine schlüssige Entscheidung über die Überlegenheit bestimmter Technologien gegenüber anderen auf der Grundlage einheitlicher Annahmen, einer klaren Methodik und genauer und vielfältiger Kriterien getroffen werden.

Nur dann ergeben solche Vergleiche, Bewertungen und Hierarchisierungen ein relativ zuverlässiges, faires und verbindliches Bild.

Beschreibende und greifbare Vorteile aus Vergleichen sind mehr oder weniger nützlich.

Bei Vergleichen geht es nicht nur darum, Hierarchien zu schaffen und Gewinner und Verlierer zu bestimmen.

Ein wichtiges Anliegen ist es, die Stärken und Schwächen einer bestimmten Technologie aufzuzeigen und das Bewusstsein für ihr Potenzial und die Bereiche zu schärfen, die zu Sicherheitsproblemen führen können, aber nicht müssen.

Bei der Schaffung von Vergleichen geht es auch darum, Lösungen zu finden, die für das Sicherheitsproblem relevant sind, das komplex, mehrdimensional, kontextabhängig, zeitlich variabel und Gegenstand von angenommenen Prioritäten ist.

Schließlich geht es beim Vergleichen darum, sich bewusst zu machen, welche Elemente verbessert werden müssen, welche besonderer Aufmerksamkeit bedürfen und welche — metaphorisch gesprochen — besonderer Pflege bedürfen.

Sichere mobile Anwendungen oder wie misst man die Sicherheit einer Programmiersprache?

Das Thema ist sicherlich nicht offensichtlich, einfach oder frei von Kontroversen.

Dennoch stellen sich Unternehmen, die sich mit Sicherheit beschäftigen, von Zeit zu Zeit dieser anspruchsvollen Aufgabe und versuchen, die folgenden Fragen zu beantworten:

- Inwieweit ist eine bestimmte Sprache (und damit die in ihr geschriebene Anwendung) anfällig für Angriffe?

- Welchen Grad an Sicherheit bietet eine bestimmte Sprache?

- Wie wird eine bestimmte Technologie in Bezug auf die Sicherheit entwickelt?

Ein hervorragendes Beispiel für diese Art von Praxis ist die WhiteSource Vulnerability Database.

Diese Datenbank sammelt Informationen über Sicherheitslücken in der quelloffenen Technologie.

Es umfasst über 200 Programmiersprachen und über drei Millionen Komponenten.

Es lohnt sich jedoch, daran zu denken, dass der Versuch, herauszufinden, wie bestimmte Programmiersprachen mit Sicherheit, Schutzmaßnahmen und Schwachstellen umgehen, eigentlich ein Versuch ist, die folgenden Fragen zu beantworten:

- Welche Arten von Angriffen haben Sie im Sinn?

- Welche Angriffsziele haben Sie im Sinn?

- Wie lange wollen Sie sich gegen Angriffe wehren?

- Wie häufig sind die Angriffe?

- Welchen Grad an Sicherheit wünschen Sie?

- Welche Art von Bedrohungserkennung schwebt Ihnen vor?

- Welchen Zeitpunkt in der Entwicklung einer bestimmten Programmiersprache haben Sie vor Augen?

Bei der Einschätzung des Sicherheitsniveaus, das eine bestimmte Programmiersprache bietet, scheint der Zeitfaktor recht bedeutend zu sein.

Programmiersprachen — insbesondere solche, die unter quelloffenen Lizenzen gemeinsam genutzt und entwickelt werden — können sich in dieser Hinsicht erheblich unterscheiden.

Die WhiteSource-Spezialisten sind sich dessen natürlich bewusst.

Wie Ayala Goldstein in dem Artikel "Is One Programming Language More Secure Than The Rest?" schreibt, haben die meisten gängigen Programmiersprachen (z. B. C, PHP, Java, JavaScript, Python) in den letzten zehn Jahren Höhen und Tiefen erlebt.

Goldstein zufolge hat sich das Sicherheitsniveau zwar — mitunter erheblich — verändert, doch ist auch ein klarer Trend zu einem zunehmenden Bewusstsein für Sicherheitsschwachstellen zu erkennen.

Mit der zunehmenden Popularität wuchs auch das Bewusstsein für die Problematik, und es wurden immer mehr Ressourcen eingesetzt.

Aktive Bemühungen der Gemeinschaft haben dazu beigetragen, die Sprachen in Bezug auf die Sicherheit zu verbessern.

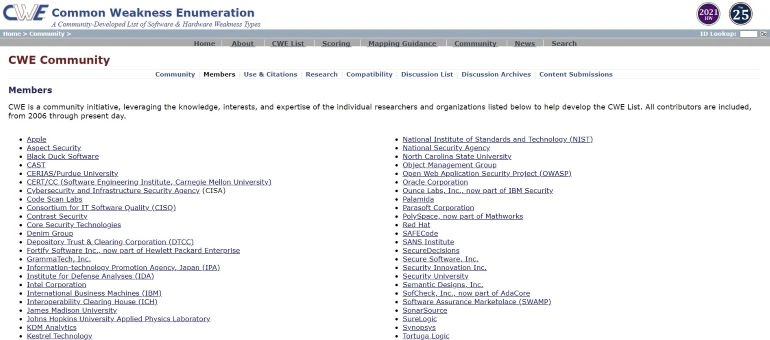

Im Rahmen der Bemühungen, die Schwachstellen einer bestimmten Technologie zu verbessern, zu beheben und zu patchen, wurde auch eine Liste allgemeiner Software-Schwachstellen (CWE — Common Weakness Enumeration) erstellt.

Gemeinschaften, die sich um verschiedene Programmiersprachen gruppieren, haben große Initiative und ein Bewusstsein für wachsende Probleme gezeigt.

Sie haben auch große Entschlossenheit bei der Bekämpfung von Sicherheitsproblemen gezeigt.

Was ist Common Weakness Enumeration?

Es macht keinen Sinn, Sprachen zu vergleichen, ohne sich auf Indikatoren zu beziehen, die eine Grundlage für die Bewertung bilden.

CWE wird als Indikator für Sicherheitswerkzeuge, als Grundlage für die Ermittlung von Schwachstellen und als Sammlung von Empfehlungen für Reparatur- und Präventionsmaßnahmen beschrieben und definiert.

Wie Sie in der Beschreibung der CWE-Liste Version 4.6 nachlesen können, handelt es sich um die Arbeit der Gemeinschaft, die darauf abzielt, spezifische und prägnante Definitionen für jede gängige Art von Schwachstelle zu erstellen.

Common Weakness Enumeration enthält Schwachstellen und Fehler — in der Hardware oder im Code —, die, wenn sie nicht beseitigt werden, eine Ursache oder ein Mittel für einen Angriff sein können.

Seit 2006 zielt CWE in erster Linie darauf ab, aufzuklären, zu diagnostizieren und zu normalisieren.

Die im Rahmen der CWE-Initiative durchgeführten Maßnahmen konzentrieren sich auf Folgendes:

- Beschreibungen von Fehlern

- Diagnose von Software und Hardware

- Standardisierung von Reparatur- und Diagnoselösungen

- Prävention und Entwicklung von Reparaturlösungen zum Schutz der Benutzer

Der Hauptvorteil von CWE liegt in der Systematisierung der Probleme, dem Streben nach einer erschöpfenden und konkreten Beschreibung und der Standardisierung der Diagnose- und Vergleichsinstrumente, die die Qualität bestimmen.

Welches sind also die sichersten Programmiersprachen? Gibt es die sicherste Programmiersprache überhaupt? Schauen wir uns einen Bericht an, der eine faszinierende Perspektive zur Erklärung dieses Problems bietet.

Die sichersten Programmiersprachen — WhiteSource-Bericht

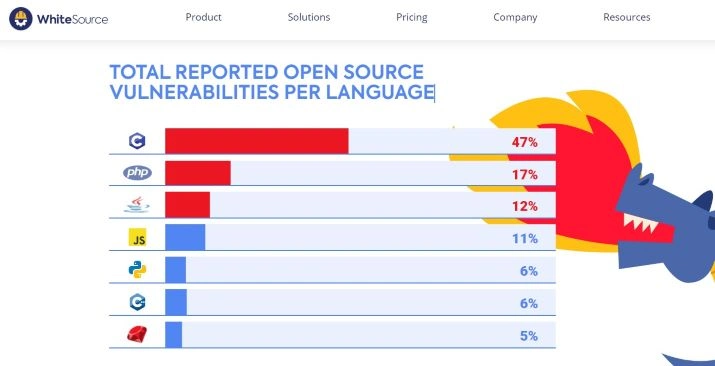

In dem Bericht "What Are The Most Secure Programming Languages?" wählte WhiteSource aus über 200 Programmiersprachen die 7 beliebtesten aus und analysierte, wie sie sich im letzten Jahrzehnt verändert haben. Sie haben Informationen aus Quellen wie der National Vulnerability Database (Nationale Datenbank für Schwachstellen), Sicherheitshinweisen, GitHub-Problem-Trackern und beliebten Open-Source-Projekten gesammelt.

Obwohl keine Programmiersprache den Titel der "sichersten Sprache" trägt, bietet der WhiteSource-Bericht einen umfassenden Überblick über gängige Computersprachen und ihre Sicherheitslücken.

Die grundlegenden Forschungsfragen lauteten:

- Welche Programmiersprachen sind am sichersten?

- Welche Arten von Sicherheitslücken sind am häufigsten?

- Was waren die Ergebnisse?

Die meisten der gängigen Programmiersprachen haben ähnliche Probleme.

Dazu gehören:

- Cross-Site-Scripting (XSS) — CWE-79

- Input Validation — CWE-20

- Information Leak/Disclosure — CWE-200

- Path Traversal — CWE-22

- Permissions, Privileges, und Access Control — CWE-264

Obwohl die Zahl der entdeckten Sicherheitslücken dank der Entwicklung von Diagnosetools zugenommen hat, ist laut der WhiteSource-Studie gleichzeitig die Zahl der hochgradigen, kritischen Schwachstellen zurückgegangen.

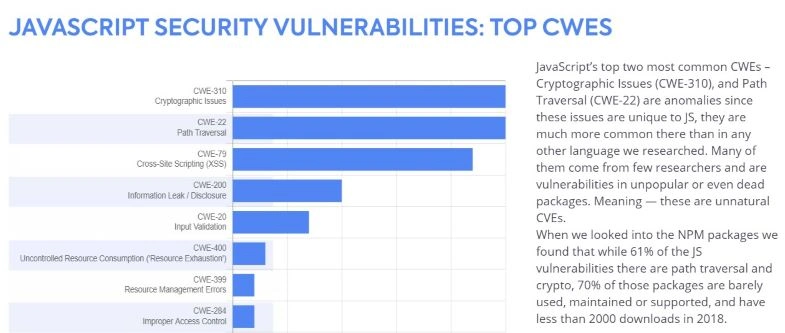

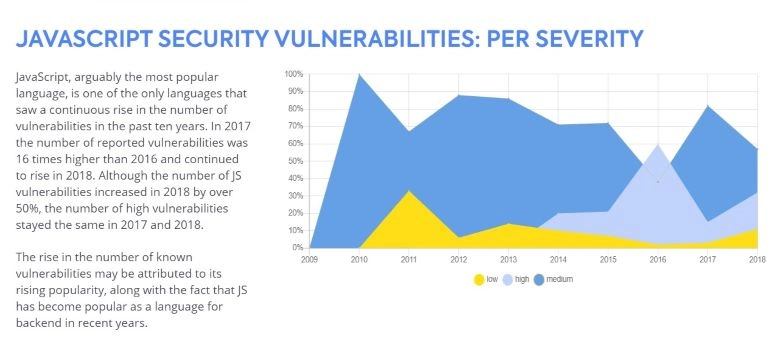

Sicherheit der Programmierung in JavaScript

JavaScript ist seit Jahren eine der beliebtesten Programmiersprachen. Verschiedenen Schätzungen zufolge werden über 90 % der Websites mit diesem Programm geschrieben.

JavaScript ist eine sehr vielseitige Sprache und wird von Full-Stack-, Front-End- und Back-End-Entwicklern verwendet.

Und das schlägt sich direkt in der Sicherheitsbewertung nieder. JavaScript verdient auch deshalb besondere Aufmerksamkeit, weil es sich im Hinblick auf serverloses und Cloud-Computing entwickelt hat.

Angesichts der großen Popularität und der vielen digitalen Produkte, Frameworks und Bibliotheken, die in dieser Sprache entwickelt wurden, ist es nicht verwunderlich, dass die Zahl der Sicherheitslücken im Laufe der Jahre ständig zunahm und die Benutzer gefährdete.

Dem WhiteSource-Bericht zufolge traten die folgenden Sicherheitslücken häufig in JavaScript auf:

- Cryptographic Issues — CWE-310

- Path Traversal — CWE-20

- Cross-Site Scripting (XSS) — CWE-79

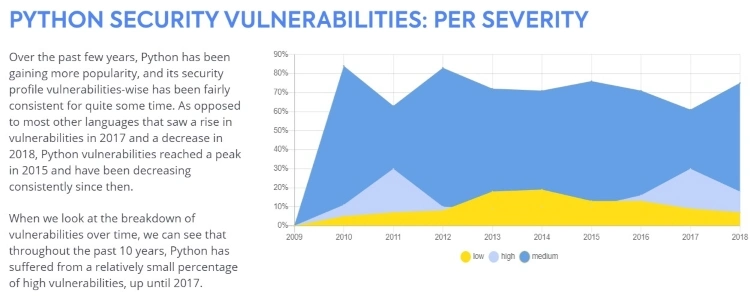

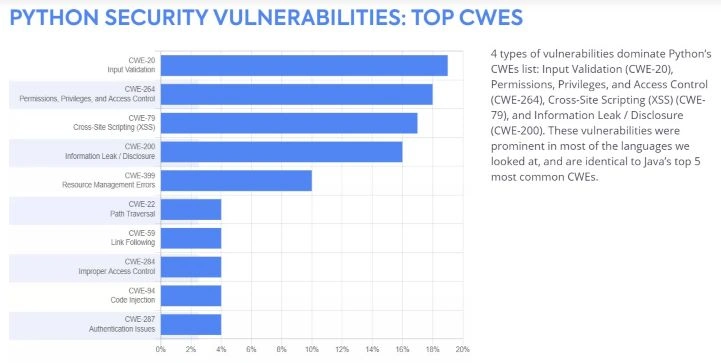

Sicherheit der Programmierung in Python

Python, das jedes Jahr an Popularität gewinnt, ist eine objektorientierte Hochsprache, deren Hauptvorteil in der Vereinfachung des Programmierprozesses liegt.

Außerdem wird Python wegen seiner Lesbarkeit, der Klarheit des Codes und der einfachen Syntax geschätzt.

Python wird häufig verwendet, um bösartige Software aufzuspüren und Penetrationstests durchzuführen.

Obwohl Python — im Gegensatz zu JavaScript — an Popularität gewonnen hat, ist die Zahl der Sicherheitslücken nicht so stark gestiegen.

Dem WhiteSource-Bericht zufolge traten in Python häufig folgende Sicherheitslücken auf:

- Input Validation — CWE-20

- Permissions, Privileges, und Access Control — CWE-264

- Cross-Site Scripting (XSS) — CWE-79

Sicherheit der Programmierung in PHP

Um die beiden erstgenannten Programmiersprachen ins rechte Licht zu rücken, möchten wir die Ergebnisse der WhiteSource-Studie über die Sprache PHP vorstellen, die zwar an Popularität verliert, aber dennoch eine weit verbreitete quelloffene Programmiersprache für die Webentwicklung ist.

In dem Bericht rangiert PHP bei der Anzahl der gemeldeten Schwachstellen unter allen Sprachen an zweiter Stelle.

Dem WhiteSource-Bericht zufolge traten in PHP häufig die folgenden Sicherheitslücken auf:

- Cross-Site Scripting (XSS) — CWE-79

- SQL Injection — CWE-89

- Permissions, Privileges, und Access Control — CWE-264

Was PHP im WhiteSource-Bericht von anderen Sprachen unterscheidet, ist das häufige Auftreten von SQL Injection in PHP. WhiteSource stellt fest, dass viele Experten diese Schwachstelle für überholt halten. Außerdem nehmen die Probleme mit der Aufrechterhaltung einer hohen Sicherheit und die Zahl der Sicherheitslücken immer weiter zu.

Eine faszinierende Schlussfolgerung aus dem von WhiteSource erstellten Bericht ist die Beobachtung, dass der Überblick über die Situation in erster Linie durch Änderungen der Methoden und Definitionen beeinflusst wird, die in der Common Weakness Enumeration zu beobachten sind.

Außerdem verstärken oder schwächen sich einige Arten von Schwächen zu einem bestimmten Zeitpunkt, sodass es schwierig ist, von einem konstanten Niveau zu sprechen.

Dazu gehört eine stärkere Sensibilisierung für diese Probleme und ein gemeinschaftliches Engagement, das darauf abzielt, sie zu bekämpfen.

Abschließend sollte man sich der hohen Konventionalität der Kategorietypen — die besten Programmiersprachen für Anwendungs- oder Benutzersicherheit — ihrer Relativität und Abhängigkeit von den gewählten Kriterien, der Zeit, der Methodik und dem Rang der Indikatoren bewusst sein.

Die besten und wichtigsten Programmiersprachen zum Schutz von Anwendungen. Zusammenfassung

- Begriffe wie z. B. Webanwendungssicherheit beziehen sich häufig auf alle Aktivitäten, Lösungen, Technologien und Prozesse, die darauf abzielen, den bestmöglichen Schutz vor bösartigen Angriffen zu gewährleisten.

- Die Sicherheit von Webanwendungen hängt davon ab, dass ihre Struktur und Arbeitsweise regelmäßig überprüft wird.

- Die Anwendungssicherheit wird in erster Linie durch die Suche nach Sicherheitslücken und deren Behebung gewährleistet.

- Zusammen mit der Suche nach Fehlern und Unzulänglichkeiten stellt sie eine Reihe von grundlegenden Maßnahmen dar, die den Schutz einer mobilen Anwendung erhöhen.

- Schwachstellen und Fehler in den Anwendungen oder Benutzerkonten erhöhen das Risiko eines Angriffs erheblich, der dazu führen kann, dass Dritte auf vertrauliche Unternehmens- und Kundendaten zugreifen.

- Die Wahl von Technologien, Lösungen, Werkzeugen und Mitteln zur Sicherung von Anwendungen, mobilen Geräten, Anwendern, Kunden oder Geschäftsinhabern wird immer von verschiedenen und zahlreichen Faktoren bestimmt.

- Zu den wichtigsten Faktoren, die die Sicherheit mobiler Anwendungen (z. B. Datenschutz) beeinflussen, gehören u. a.: Effizienz, Nützlichkeit, Langfristigkeit der betreffenden Technologie, Rentabilität des Unternehmens, budgetäre Abstimmung der Technologie auf das Projekt und das erwartete Sicherheitsniveau einer Anwendung.

- Die Sicherheit mobiler Anwendungen wird oft nicht als Faktor von strategischer Bedeutung behandelt.

- Sehr oft haben folgende Aspekte Vorrang vor der Anwendungssicherheit: aktuelle Technologietrends, das Verhältnis zwischen der Qualität des Codes und den Kosten für seine Erstellung, die Verfügbarkeit von Spezialisten auf einem bestimmten Markt und das akzeptable Sicherheitsniveau, das in einem bestimmten Projekt erreicht werden soll.

- Der Vergleich von Programmiersprachen in Bezug auf ihre Sicherheit ist hinsichtlich der Kriterien und der Methodik sehr umstritten. Anwendungen und ihre Sicherheit sind komplexe und im Laufe der Zeit veränderliche Probleme.

- Der Vergleich von Programmiersprachen hinsichtlich ihrer Sicherheit ist immer ein Versuch, die folgenden Fragen zu beantworten: Wie sehr ist eine bestimmte Sprache anfällig für Angriffe, welches Sicherheitsniveau bietet eine bestimmte Sprache, und welche Arten von Angriffen haben Sie im Sinn, wie lange wollen Sie Angriffen widerstehen, wie häufig sind die Angriffe, welche Art der Bedrohungserkennung haben Sie im Sinn, und welchen Zeitpunkt in der Entwicklung einer bestimmten Programmiersprache haben Sie im Sinn?

- Die meisten der in den letzten zehn Jahren verbreiteten Programmiersprachen boten unterschiedliche Sicherheitsniveaus.

- Die ständig aktualisierte und weiterentwickelte Common Weakness Enumeration (CWE), eine Liste allgemeiner Software-Schwachstellen, ist eine Initiative, die darauf abzielt, das Niveau und den Umfang der Sicherheit von mobilen Anwendungen zu erhöhen.

- Common Weakness Enumeration enthält Schwachstellen und Fehler in der Hardware oder im Code, die, wenn sie nicht beseitigt werden, eine Ursache oder ein Mittel für bösartige Angriffe sein können, die Anwendungen, Benutzer und Eigentümern großen Schaden zufügen können.

- CWE wird als Indikator für Sicherheitswerkzeuge, als Grundlage für die Ermittlung von Schwachstellen und als Sammlung von Empfehlungen für Reparatur- und Präventionsmaßnahmen beschrieben und definiert.

- In den letzten Jahren hat die Zahl der aufgedeckten Sicherheitslücken zugenommen, während die Zahl der Schwachstellen mit einem hohen Signifikanzniveau abgenommen hat.

- Zu den häufigsten Schwachstellen in JavaScript gehören die folgenden: kryptografische Probleme — CWE-310, Path Traversal — CWE-20, und Cross-Site Scripting (XSS) — CWE-79.

- Zu den häufigsten Sicherheitslücken in Python gehören die folgenden: Eingabevalidierung — CWE-20, Berechtigungen, Privilegien, Zugriffskontrolle — CWE-264, und Cross-Site Scripting (XSS) — CWE-79.

- PHP ist die einzige Sprache, in der SQL Injection so häufig vorkommt.

- Die Bestimmung des aktuellen Sicherheitsniveaus einer mobilen Anwendung und die Angabe eines Korpus von Lösungen zum Schutz der Anwendungen wird in erster Linie durch die angenommenen Methoden und Definitionen bestimmt.

- Man sollte sich darüber im Klaren sein, dass einige Arten von Schwächen zu einem bestimmten Zeitpunkt stärker oder schwächer werden, sodass es schwierig ist, von einem konstanten Niveau zu sprechen.

- Kategorien wie "die besten Programmiersprachen für die Anwendungssicherheit" und "Technologien zum Schutz von Anwendungen", die sich an Smartphone-Benutzer und Unternehmen richten, sind sehr konventionell, vage und entbehren strenger Kriterien und methodischer Grundlagen.